2020年�����,國(guó)家互聯(lián)網(wǎng)應(yīng)急中心(以下簡(jiǎn)稱CNCERT)運(yùn)營(yíng)的CNVD漏洞平臺(tái)(國(guó)家信息安全漏洞共享平臺(tái))新增收錄的通用聯(lián)網(wǎng)智能設(shè)備漏洞數(shù)量呈顯著增長(zhǎng)趨勢(shì)�����,同比增長(zhǎng)28%��。聯(lián)網(wǎng)智能設(shè)備惡意程序通過(guò)P2P方式傳播非?;钴S,具有傳播速度快��、感染規(guī)模大���、追溯源頭難的特點(diǎn)����,預(yù)計(jì)將被越來(lái)越多的惡意程序所采用�。聯(lián)網(wǎng)智能設(shè)備僵尸網(wǎng)絡(luò)控制規(guī)模增大,部分大型僵尸網(wǎng)絡(luò)通過(guò)P2P傳播方式與集中控制方式相結(jié)合對(duì)受控端進(jìn)行控制���,給治理工作帶來(lái)一定難度�。

1�����、聯(lián)網(wǎng)智能設(shè)備漏洞態(tài)勢(shì)

聯(lián)網(wǎng)智能設(shè)備存在的軟硬件漏洞可能導(dǎo)致設(shè)備數(shù)據(jù)和用戶信息泄露�����、設(shè)備癱瘓�、感染僵尸木馬程序、被用作跳板攻擊內(nèi)網(wǎng)主機(jī)和其他信息基礎(chǔ)設(shè)施等安全風(fēng)險(xiǎn)和問(wèn)題。CNCERT通過(guò)CNVD持續(xù)對(duì)聯(lián)網(wǎng)智能設(shè)備的漏洞開展跟蹤���、收錄和通報(bào)處置���,主要情況如下。

1.1 通用型漏洞收錄情況

2020年����,CNVD收錄通用型聯(lián)網(wǎng)智能設(shè)備漏洞3047個(gè)(同比上升28%)。按收錄漏洞的類型���、影響的設(shè)備類型統(tǒng)計(jì)如下:

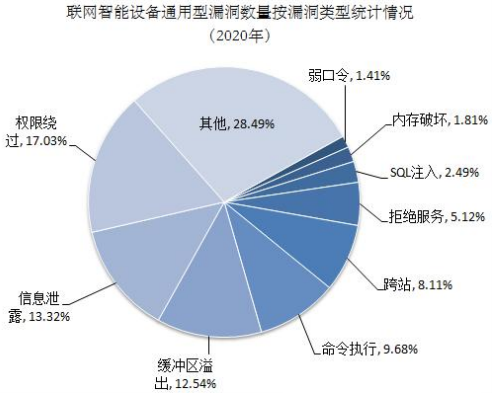

聯(lián)網(wǎng)智能設(shè)備通用型漏洞數(shù)量按漏洞類型分類��,排名前三位的是權(quán)限繞過(guò)��、信息泄露和緩沖區(qū)溢出漏洞�,分別占公開收錄漏洞總數(shù)的17.03%�����、13.32%��、12.54%��,如圖1所示�。

圖1 聯(lián)網(wǎng)智能設(shè)備通用型漏洞數(shù)量按漏洞類型統(tǒng)計(jì)情況(2020年)

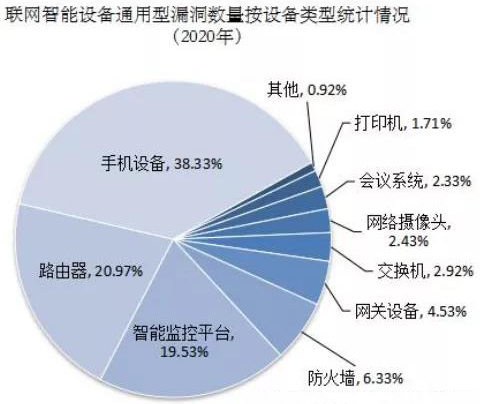

聯(lián)網(wǎng)智能設(shè)備通用型漏洞數(shù)量按設(shè)備類型分類,排名前三位的是手機(jī)設(shè)備�、路由器和智能監(jiān)控平臺(tái),分別占公開收錄漏洞總數(shù)的38.33%�、20.97%、19.53%����,如圖2所示。

圖2 聯(lián)網(wǎng)智能設(shè)備通用型漏洞數(shù)量按設(shè)備類型統(tǒng)計(jì)情況

1.2 事件型漏洞收錄情況

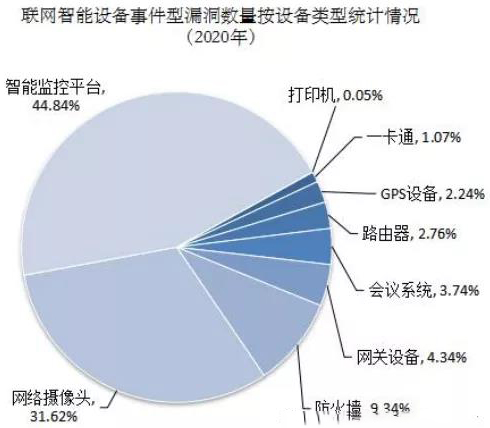

2020年�,CNVD收錄聯(lián)網(wǎng)智能設(shè)備事件型漏洞2141個(gè)。按設(shè)備類型分類�,排名前三位的是智能監(jiān)控平臺(tái)、網(wǎng)絡(luò)攝像頭和防火墻���,分別占公開收錄漏洞總數(shù)的44.84%��、31.62%�、9.34%����,如圖3所示。

圖3 聯(lián)網(wǎng)智能設(shè)備事件型漏洞數(shù)量按設(shè)備類型統(tǒng)計(jì)情況

2��、聯(lián)網(wǎng)智能設(shè)備惡意程序傳播態(tài)勢(shì)

CNCERT對(duì)可用于感染、控制聯(lián)網(wǎng)智能設(shè)備的惡意程序開展抽樣監(jiān)測(cè)分析�����,主要情況如下����。

2.1 樣本捕獲情況

2020年,CNCERT捕獲341.10萬(wàn)個(gè)聯(lián)網(wǎng)智能設(shè)備惡意樣本(同比上升5.25%)�。其中,排名前兩位的為Mirai��、Gafgyt家族及其變種���,占比分別為77.48%和13.86%����,其他樣本數(shù)量較多的家族還有Tsunami����、Mozi、Darknexus�、Loligang、Hajime�、Yakuza��、Muhstik、Vpnfilter���、Chalubo等�����,如圖4所示���。

圖4 聯(lián)網(wǎng)智能設(shè)備惡意樣本數(shù)量按所屬家族分布情況(2020年)

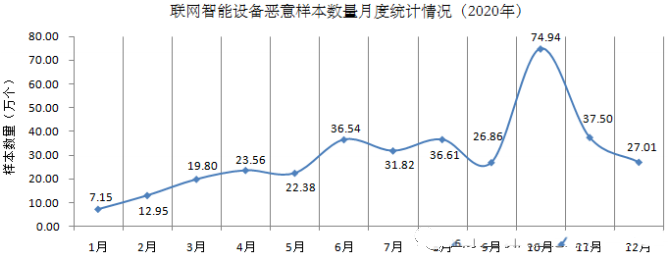

聯(lián)網(wǎng)智能設(shè)備惡意樣本數(shù)量整體呈現(xiàn)上升態(tài)勢(shì),在10月出現(xiàn)峰值74.94萬(wàn)個(gè)(較2019年月度峰值增長(zhǎng)44.37%)�,如圖5所示。

圖5 聯(lián)網(wǎng)智能設(shè)備惡意樣本數(shù)量按月統(tǒng)計(jì)情況(2020年)

2.2 傳播源監(jiān)測(cè)情況

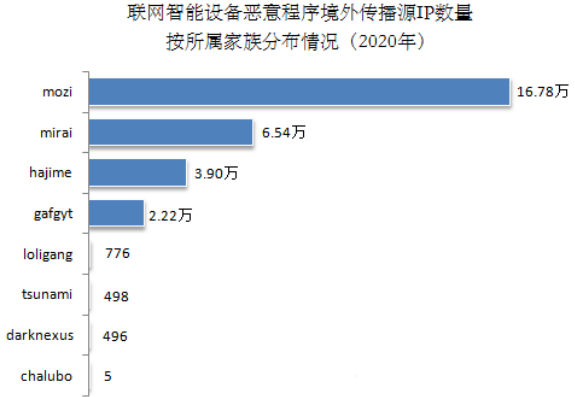

2020年���,CNCERT監(jiān)測(cè)發(fā)現(xiàn)51.99萬(wàn)個(gè)聯(lián)網(wǎng)智能設(shè)備惡意程序傳播源IP地址�。2020年境外傳播源IP數(shù)量大幅增長(zhǎng)(同比上升9倍)����,其中Mozi家族通過(guò)P2P傳播方式迅速擴(kuò)大感染規(guī)模,成為境外傳播源IP數(shù)量最多的家族�����,境外傳播源IP數(shù)量較多的家族還包括Mirai、Gafgyt��、Hajime等����,如圖6所示。

圖6 聯(lián)網(wǎng)智能設(shè)備惡意程序境外傳播源IP數(shù)量按所屬家族分布情況(2020年)

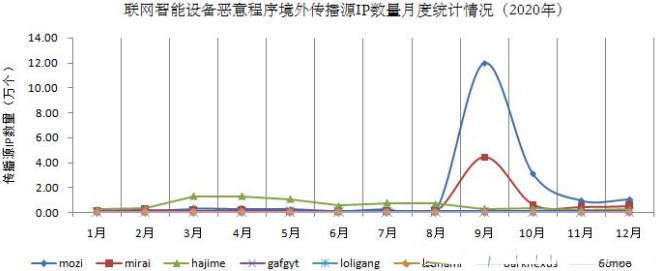

從境外傳播源IP數(shù)量的趨勢(shì)來(lái)看�����,9月Mozi家族境外傳播源IP數(shù)量突增���,同一時(shí)期Mirai家族的境外傳播源IP數(shù)量也顯著增加(由于Mozi家族樣本復(fù)用Mirai部分代碼)���,如圖7所示。

圖7 聯(lián)網(wǎng)智能設(shè)備惡意程序境外傳播源IP數(shù)量月度統(tǒng)計(jì)情況(2020年)

2.3 下載端監(jiān)測(cè)情況

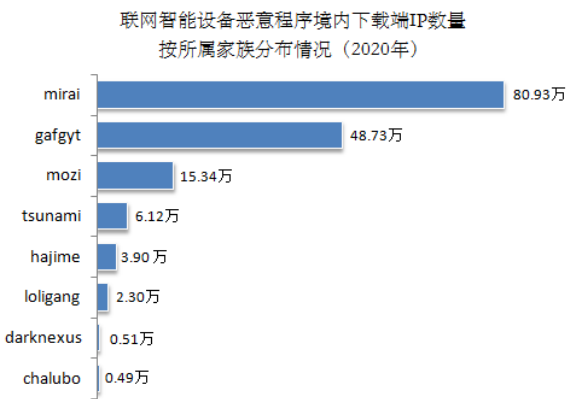

2020年�,CNCERT監(jiān)測(cè)發(fā)現(xiàn)132.18萬(wàn)個(gè)境內(nèi)IP地址下載聯(lián)網(wǎng)智能設(shè)備惡意程序(同比下降35.14%)。其中����,排名前四位的為Mirai、Gafgyt�����、Mozi、Hajime家族及其變種����,如圖8所示。

圖8 聯(lián)網(wǎng)智能設(shè)備惡意程序境內(nèi)下載端IP數(shù)量按所屬家族分布情況(2020年)

從下載端IP數(shù)量的趨勢(shì)來(lái)看�����,Mirai�����、Gafgyt家族的境內(nèi)下載端IP數(shù)量呈緩慢下降趨勢(shì)���,Mozi家族的境內(nèi)下載端IP數(shù)量3至4月、9至12月均處于較高水平��,如圖9所示��。

圖9 聯(lián)網(wǎng)智能設(shè)備惡意程序境內(nèi)下載端IP數(shù)量月度統(tǒng)計(jì)情況(2020年)

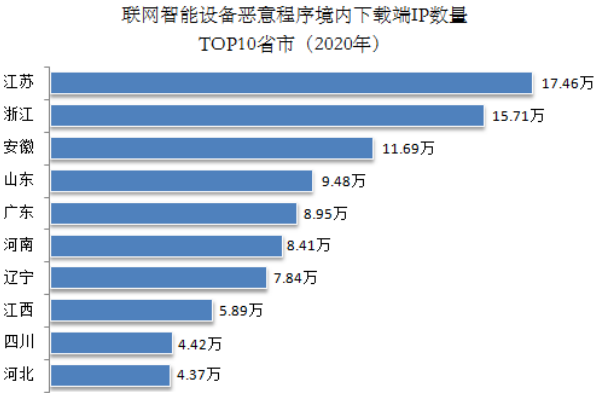

境內(nèi)下載端IP地址主要分布在江蘇�����、浙江�����、安徽、山東�����、廣東等省份��,如圖10所示����。

圖10 聯(lián)網(wǎng)智能設(shè)備惡意程序境內(nèi)下載端IP數(shù)量TOP10省市(2020年)

3、聯(lián)網(wǎng)智能設(shè)備僵尸網(wǎng)絡(luò)活動(dòng)態(tài)勢(shì)

CNCERT對(duì)聯(lián)網(wǎng)智能設(shè)備設(shè)備感染惡意程序并被控形成的僵尸網(wǎng)絡(luò)開展抽樣監(jiān)測(cè)分析��,主要情況如下����。

3.1 控制端監(jiān)測(cè)情況

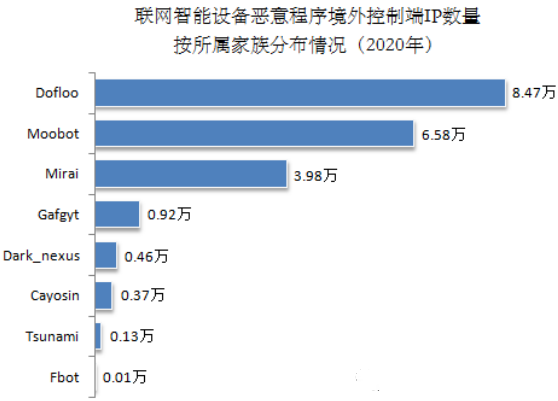

2020年,CNCERT監(jiān)測(cè)到20.93萬(wàn)個(gè)境外控制端IP地址控制我國(guó)境內(nèi)聯(lián)網(wǎng)智能設(shè)備組成僵尸網(wǎng)絡(luò)�����。其中�����,排名前三位的惡意家族為Dofloo、Moobot���、Mirai���,如圖11所示。

圖11 聯(lián)網(wǎng)智能設(shè)備僵尸網(wǎng)絡(luò)境外控制端IP數(shù)量按所屬家族分布情況(2020年)

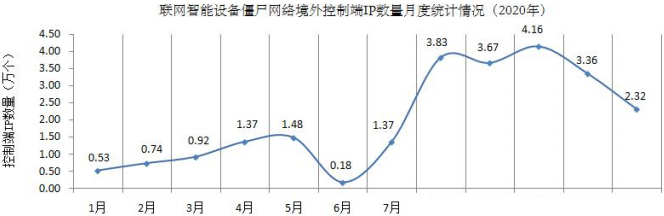

2020年上半年����,在CNCERT對(duì)聯(lián)網(wǎng)智能設(shè)備僵尸網(wǎng)絡(luò)控制端的持續(xù)打擊下���,控制端IP數(shù)量趨勢(shì)平穩(wěn)�����,保持在月均2萬(wàn)個(gè)以下的水平���。從8月開始,Moobot��、Fbot等家族僵尸網(wǎng)絡(luò)活躍度增高��,控制端IP數(shù)量迅速上升至月均3萬(wàn)以上。隨著打擊力度加大�,12月控制端IP數(shù)量重新下降至月均3萬(wàn)以下,如圖12所示�����。

圖12 聯(lián)網(wǎng)智能設(shè)備僵尸網(wǎng)絡(luò)境外控制端IP數(shù)量按月統(tǒng)計(jì)情況(2020年)

3.2 被控端監(jiān)測(cè)情況

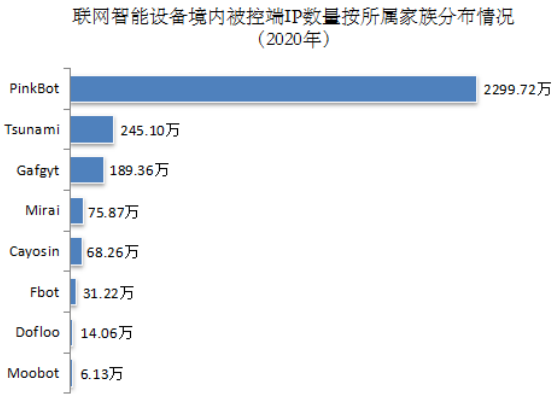

2020年��,CNCERT監(jiān)測(cè)發(fā)現(xiàn)2929.73萬(wàn)個(gè)境內(nèi)聯(lián)網(wǎng)智能設(shè)備IP地址被控制��。其中����,排名前三位的家族為Pinkbot、Tsunami�����、Gafgyt�,如圖13所示。

圖13 聯(lián)網(wǎng)智能設(shè)備境內(nèi)被控端IP數(shù)量按所屬家族分布情況(2020年)

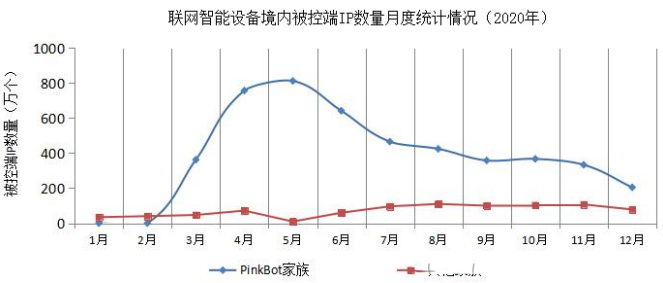

從3月起�����,CNCERT監(jiān)測(cè)發(fā)現(xiàn)Pinkbot家族僵尸網(wǎng)絡(luò)迅速擴(kuò)張���,被控端IP數(shù)量月均峰值超過(guò)800萬(wàn)�����。通過(guò)對(duì)其集中控制端的治理�����,從6月開始被控端數(shù)量持續(xù)下降�。但未清理惡意程序的受感染設(shè)備之間會(huì)繼續(xù)通過(guò)P2P通信保持聯(lián)系,截至12月仍能監(jiān)測(cè)到約200萬(wàn)個(gè)被控端的通信行為���。除此之外�����,其他家族的被控端IP數(shù)量保持平穩(wěn),約在100萬(wàn)左右規(guī)模����,如圖14所示。

圖14 聯(lián)網(wǎng)智能設(shè)備境內(nèi)被控端IP數(shù)量月度統(tǒng)計(jì)情況(2020年)

2020年�����,通過(guò)控制聯(lián)網(wǎng)智能設(shè)備而形成的僵尸網(wǎng)絡(luò)規(guī)模明顯增大。累計(jì)控制規(guī)模大于10萬(wàn)的僵尸網(wǎng)絡(luò)共53個(gè)�����,1至10萬(wàn)的共471個(gè)����,控制規(guī)模較大的惡意家族包括Tsunami、Gafgyt���、Moobot�����、Cayosin����、Fbot����、Mirai等。

3.3 利用聯(lián)網(wǎng)智能設(shè)備僵尸網(wǎng)絡(luò)進(jìn)行攻擊活動(dòng)情況

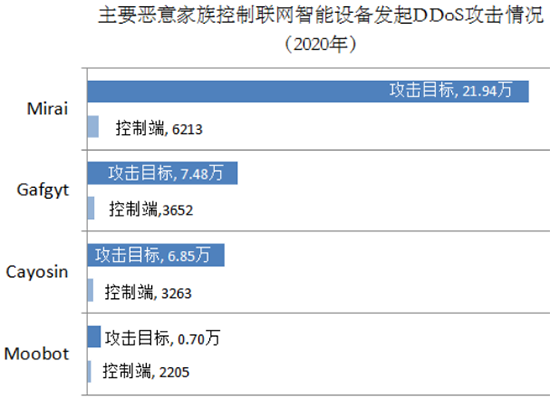

2020年�,通過(guò)控制聯(lián)網(wǎng)智能設(shè)備發(fā)起的DDoS攻擊日均3000余起。其中����,排名前四位的惡意家族為Mirai�����、Gafgyt����、Cayosin����、Moobot,如圖15所示�。

圖15 主要惡意家族控制聯(lián)網(wǎng)智能設(shè)備發(fā)起DDoS攻擊情況(2020年)

本報(bào)告的撰寫過(guò)程中,恒安嘉新(北京)科技股份有限公司��、北京奇虎科技有限公司向CNCERT提供了協(xié)助和分析線索����,特此致謝�。

來(lái)源:國(guó)家互聯(lián)網(wǎng)應(yīng)急中心CNCERT