藍(lán)牙垃圾消息攻擊介紹以及如何防范建議���。

12月25日消息��,一個(gè)名為“Flipper圍墻”的新開源項(xiàng)目��,可以檢測出黑客利用Flipper Zero工具和安卓設(shè)備發(fā)起的藍(lán)牙垃圾信息攻擊����。

通過檢測攻擊并識(shí)別來源,用戶可以采取有針對性的保護(hù)措施��,或可追究肇事者的責(zé)任����。

一場危害重重的惡作劇

2023年9月,安全研究人員“Techryptic”首次展示如何使用Flipper Zero便攜式無線滲透測試和黑客工具發(fā)動(dòng)藍(lán)牙低功耗(BLE)垃圾信息攻擊���。

當(dāng)時(shí)的攻擊形式是向蘋果設(shè)備發(fā)送虛假的藍(lán)牙連接通知。所以�,攻擊看起來更像是一場惡作劇,并沒有帶來真正的危險(xiǎn)��。

其他開發(fā)者迅速按照這個(gè)想法創(chuàng)建了一個(gè)定制Flipper Zero固件�,可以對安卓智能手機(jī)和Windows筆記本發(fā)起垃圾信息攻擊���。

不久之后,開發(fā)者Simon Dankelmann將這種攻擊移植到一個(gè)安卓應(yīng)用程序中��,使用戶無需Flipper Zero工具即可發(fā)起藍(lán)牙垃圾信息攻擊��。

然而�,2023年美國中西部毛皮節(jié)大會(huì)(Midwest FurFest)期間,與會(huì)者切身感受到這些藍(lán)牙垃圾信息攻擊帶來了嚴(yán)重后果�����,遠(yuǎn)遠(yuǎn)超出了無害惡作劇的范疇���。

很多人報(bào)告��,他們的Square支付讀卡器業(yè)務(wù)嚴(yán)重中斷���。其他人面臨的情況更為嚴(yán)重,比如胰島素泵控制器無法使用��。

一些人使用藍(lán)牙啟用的助聽器和心率監(jiān)測工具��,他們也報(bào)告稱受到了干擾�����,這可能會(huì)危及他們的健康。

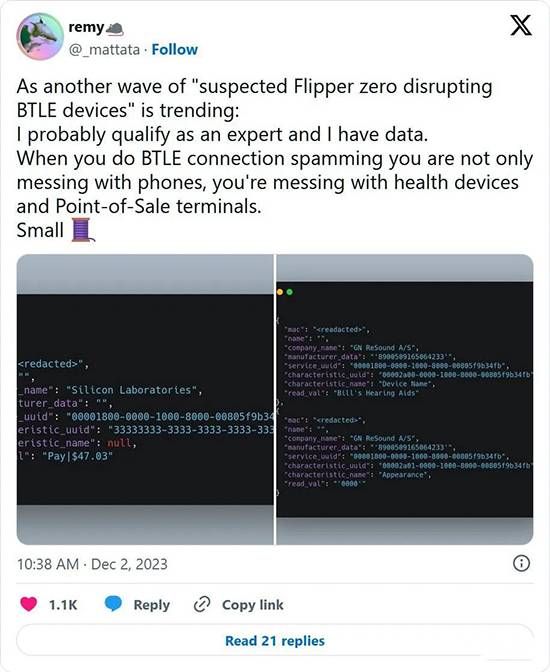

GreyNoise漏洞研究員Remy在推特上分享了關(guān)于此類攻擊危險(xiǎn)性的討論�,警告進(jìn)行BLE垃圾信息攻擊可能嚴(yán)重影響被攻擊者的健康。

Remy與外媒BleepingComputer就BLE攻擊對話��。他警告稱��,“對于BLE啟用的醫(yī)療設(shè)備�����,攻擊至少會(huì)讓受影響者生活質(zhì)量下降����。一些情況可能不會(huì)危及生命,但有些情況就沒那么走運(yùn)了�����。”

一些人聲稱����,蘋果在iOS 17.2系統(tǒng)中悄然引入了對BLE攻擊的緩解措施��,但目前安卓系統(tǒng)尚未解決這個(gè)問題。

此外�,BleepingComputer在安裝了iOS 17.2系統(tǒng)之后,繼續(xù)通過安卓應(yīng)用向iOS設(shè)備發(fā)送BLE垃圾信息���,發(fā)現(xiàn)攻擊仍然有效�����。

BleepingComputer聯(lián)系了谷歌���,詢問他們計(jì)劃如何在安卓系統(tǒng)中處理BLE攻擊的計(jì)劃,但尚未立即獲得回復(fù)��。

Flipper圍墻

Flipper圍墻(WoF)項(xiàng)目旨在檢測發(fā)起藍(lán)牙低功耗垃圾信息攻擊的攻擊者�,以便接收端的用戶做出適當(dāng)?shù)幕貞?yīng)。

目前����,該P(yáng)ython腳本可以在Linux和Windows上運(yùn)行,被設(shè)計(jì)為持續(xù)運(yùn)行�����。腳本會(huì)不斷更新用戶附近BLE設(shè)備的狀態(tài)、任何潛在威脅和一般活動(dòng)�����。

主界面包括一個(gè)ASCII藝術(shù)標(biāo)題���、實(shí)時(shí)和離線設(shè)備列表���,以及檢測到的BLE攻擊數(shù)據(jù)包。

用戶可以使用Python腳本檢測Flipper Zero或其安卓應(yīng)用變體(BLE垃圾信息)等BLE攻擊��,例如導(dǎo)致iOS系統(tǒng)崩潰的攻擊�。

該腳本會(huì)掃描附近的BLE數(shù)據(jù)包,并將傳輸?shù)臄?shù)據(jù)包與一組預(yù)定義模式進(jìn)行比對��。這些模式被認(rèn)為是惡意活動(dòng)的指標(biāo)�����。

Flipper之墻目前可以檢測到以下情況�����,但該項(xiàng)目還在不斷更新中:

● Flipper Zero檢測(必須啟用藍(lán)牙)

● Flipper存檔(保存歷史數(shù)據(jù))

● iOS崩潰和彈出BLE檢測

● 安卓崩潰和彈出BLE檢測

● Windows快速配對BLE檢測

● LoveSpouse BLE檢測

在被動(dòng)監(jiān)聽的同時(shí)�����,F(xiàn)lipper之墻會(huì)捕獲垃圾信息攻擊設(shè)備的MAC地址(這是主要設(shè)備標(biāo)識(shí)符)��、信號(hào)強(qiáng)度(可用于確定攻擊者的接近程度)���,以及數(shù)據(jù)包中的數(shù)據(jù)����。

您可以在可以在開發(fā)者的GitHub存儲(chǔ)庫中找到Flipper之墻的安裝和項(xiàng)目設(shè)置說明(https://github.com/K3YOMI/Wall-of-Flippers)��。

BleepingComputer尚未測試過Flipper圍墻���,也無法保證腳本的安全性����,請務(wù)必在安裝之前檢查代碼����。

參考資料:bleepingcomputer.com

來源:安全內(nèi)參