RSA作為全球規(guī)模最大的網(wǎng)絡安全行業(yè)會議����,迄今已舉辦30屆���,一直著眼于推動全球網(wǎng)絡安全界的共享�����、創(chuàng)新與進步��。2021年RSA大會���,劉文懋博士在物聯(lián)網(wǎng)安全論壇發(fā)表題為《物聯(lián)網(wǎng)中基于UDP的DDoS新型反射攻擊研究》(Research on New Vectors of UDP-Based DDoS Amplification Attacks of IoT,[SAT-M19])的主題演講��。

No.1 全球物聯(lián)網(wǎng)資產暴露情況

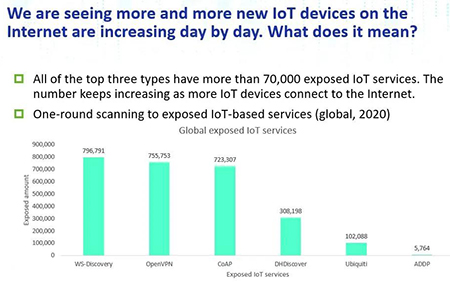

隨著越來越多的物聯(lián)網(wǎng)設備接入互聯(lián)網(wǎng)����,物聯(lián)網(wǎng)聯(lián)網(wǎng)數(shù)每天都在增加。通過對互聯(lián)網(wǎng)上的設備進行掃描���,我們發(fā)現(xiàn)全球超過70000個開放WS-Discovery�����、OpenVPN和CoAP協(xié)議的物聯(lián)網(wǎng)服務�。

不僅安全廠商可以發(fā)現(xiàn)這些物聯(lián)網(wǎng)暴露資產�,攻擊者也能夠發(fā)現(xiàn)這些資產。通過掃描器�、僵尸網(wǎng)絡或任何可以使用的工具發(fā)現(xiàn)物聯(lián)網(wǎng)資產后,這些資產會容易遭到攻擊�,并且能夠被利用發(fā)起攻擊。

No.2 美國是遭受放大反射DDoS攻擊影響最大的國家

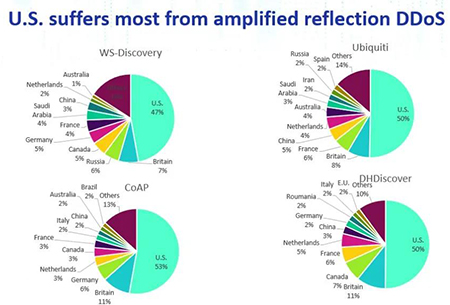

通過物聯(lián)網(wǎng)蜜罐捕獲和收集受害者的IP地址�,在計算目標IP地址的地理位置后�����,可以看到美國受放大反射DDoS攻擊的影響最大����。

無論是勒索軟件還是DDoS攻擊����,都可以作為一種黑產服務,此前暗網(wǎng)上已經(jīng)出現(xiàn)明碼標價提供租用DDoS服務�,而暴露的脆弱物聯(lián)網(wǎng)設備成為了黑產潛在的攻擊武器。美國擁有龐大的商業(yè)和IT產業(yè)�,因此也成為了網(wǎng)絡犯罪的最大目標。

No.3 WS-Discovery協(xié)議介紹

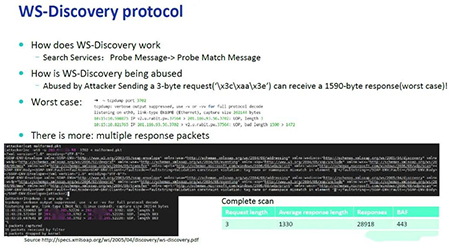

WS-Discovery是基于UDP��、用于Web服務發(fā)現(xiàn)的單播協(xié)議����。其工作原理是客戶端發(fā)送UDP探測消息搜索服務,然后等待應答��。該協(xié)議具體被濫用的情況是:攻擊者發(fā)送一個3字節(jié)的請求:3c����、aa����、3e��,并攜帶一個欺騙的源地址�,服務會回復一個1590字節(jié)的響應��。

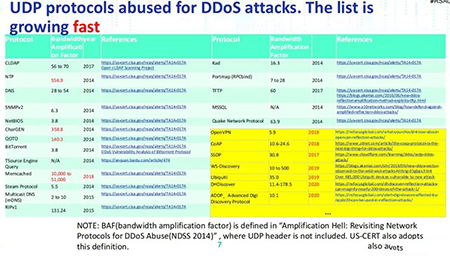

這里使用了BAF(bandwidth amplification factor)帶寬放大系統(tǒng)的概念�����,該概念最早在2014年NDSS的論文《Amplification Hell: Revisiting Network Protocols for DDoS Abuse》中提到�。為了計算BAF,可以將有效負載發(fā)送給使用真實源地址公開的所有服務�����,驗證獲得的響應結果數(shù)據(jù)����。經(jīng)過測試,發(fā)送請求的長度3字節(jié)時�,收到的響應的平均長度是1330,計算出BAF數(shù)值是443����。利用該協(xié)議漏洞��,通過WS-Discovery可以產生比請求流量大400多倍以上的惡意流量����。

No.4 ADDP幫助攻擊者找到存在Ripple20漏洞的設備

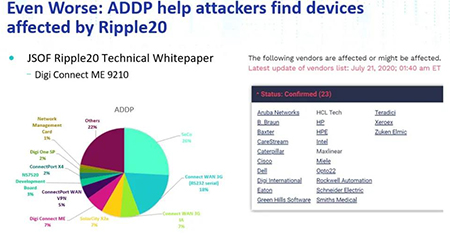

ADDP是高級設備發(fā)現(xiàn)協(xié)議(Advanced Device Discovery Protocol)��,是Digi International公司開發(fā)的基于UDP的多播協(xié)議��。借助ADDP����,無論網(wǎng)絡如何配置,設備都可以在本地網(wǎng)絡上發(fā)現(xiàn)其他設備���。經(jīng)過全網(wǎng)掃描測試�,我們發(fā)送的請求的長度是14字節(jié)����,而收到的響應的平均長度是141.7字節(jié),對應的BAF是10.1���。

事實上�,ADDP被許多數(shù)碼網(wǎng)絡設備使用,大量這些設備可能存在Ripple20漏洞���。因而��,攻擊者可以通過發(fā)現(xiàn)暴露的ADDP服務��,再驗證Ripple20漏洞�,則可以發(fā)起一些攻擊����。

除了WS-Discovery���、ADDP之外�����,報告還分析了OpenVPN協(xié)議的脆弱性�,此外在2018��、2019和2020年發(fā)布的《物聯(lián)網(wǎng)安全年報》中分析了SSDP���、DHDiscover����、Ubiquiti等協(xié)議,這些物聯(lián)網(wǎng)協(xié)議都存在相似的脆弱性:基于UDP����、支持單播、響應遠大于請求長度��,因而容易被利用發(fā)動DDoS攻擊���。事實上�����,在2017年后����,利用物聯(lián)網(wǎng)協(xié)議發(fā)動DDoS攻擊儼然成為了攻擊者的重要選擇�����。

No.5 一些建議和觀點

給物聯(lián)網(wǎng)廠商建議:

首先����,設置首席安全官�����,組建安全團隊��;其次在產品設計環(huán)節(jié)���,默認禁用服務/設備發(fā)現(xiàn)功能,非多播不響應����,非內網(wǎng)不響應;最后,在運營環(huán)節(jié)����,建立應急響應流程并及時發(fā)布安全補丁����。

給最終用戶和機構的建議:

識別自有的物聯(lián)網(wǎng)設備,檢查配置�����、訪問控制策略;持續(xù)使用網(wǎng)絡空間測繪技術監(jiān)控暴露資產;構建識別-評估-治理的安全運營閉環(huán)���,將物聯(lián)網(wǎng)安全融入到統(tǒng)一的安全運營體系內��。

給物聯(lián)網(wǎng)客戶的解決方案:

關注城市�����、企業(yè)物聯(lián)網(wǎng)安全隱患����,綜合展示物聯(lián)網(wǎng)各垂直領域風險態(tài)勢及各地區(qū)����、部門威脅情況,使用物聯(lián)網(wǎng)保護傘解決方案���,通過終端SDK���、固件檢測、準入網(wǎng)關����、物聯(lián)卡分析����、物聯(lián)網(wǎng)安全測評等多個系統(tǒng)的數(shù)據(jù)���,支撐物聯(lián)網(wǎng)安全態(tài)勢��。

原文來源:綠盟科技