隨著汽車(chē)技術(shù)的發(fā)展�����,功能安全和信息安全也逐步成為了汽車(chē)研發(fā)的熱點(diǎn)�,同樣是安全�,那它們到底有哪些區(qū)別呢���?是否可以完美的融合在系統(tǒng)開(kāi)發(fā)過(guò)程中����?筆者有幸于此撰文描述��,期待拋磚引玉���,能夠引出更為深刻的行業(yè)探討����。

Part1 發(fā)展歷史不同

1.1 功能安全的歷史

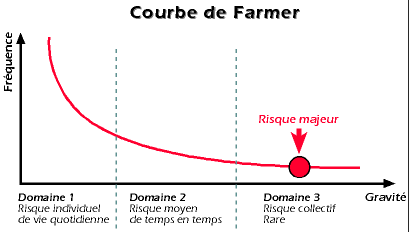

功能安全肇始于20世紀(jì)70年代美國(guó)阿波羅計(jì)劃后電子工業(yè)對(duì)于非合理風(fēng)險(xiǎn)的管控,同時(shí)因切爾諾貝利核泄漏而加強(qiáng)的核工業(yè)安全��,可看到如下Farmer曲線:

Note:圖片源至BING搜索

Farmer曲線表明�����,人對(duì)風(fēng)險(xiǎn)有一條紅色接受曲線��,橫軸是嚴(yán)重度���,縱軸是風(fēng)險(xiǎn)概率��,當(dāng)事件點(diǎn)(嚴(yán)重度�,發(fā)生概率)在曲線上時(shí)�����,人是臨界風(fēng)險(xiǎn)接受狀態(tài)���,而當(dāng)事件點(diǎn)(嚴(yán)重度��,發(fā)生概率)高于曲線時(shí)�����,人是不能接受該事件�,如果事件點(diǎn)低于該曲線,則人可以接受該事件��。

沿著該思路��,IEEE協(xié)會(huì)將其運(yùn)用在電子工業(yè)上����,于2000年代生成第一版IEC61508,并定義了安全完整性等級(jí)(Safety Integrity Level)�,而隨后的汽車(chē)電子工業(yè)從2008年開(kāi)始致力于IEC61508在汽車(chē)上的運(yùn)用,并最終于2011年�,完成了ISO26262的正式誕生。

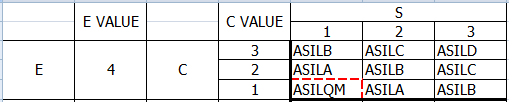

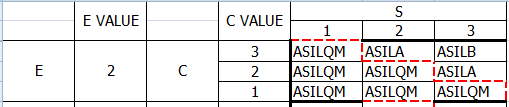

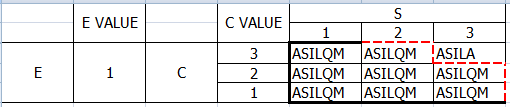

ISO26262的誕生���,其ASIL矩陣如下,我們稍微改變組合����,數(shù)軸變成E和C的組合,而橫向?yàn)镾值,此處我們可以得到Farmer曲線在紅色部分��。紅色曲線上方的ASIL級(jí)別在ASILA或以上�����,而紅色曲線下方的ASIL級(jí)別是QM�,非安全相關(guān)。

汽車(chē)功能安全在Farmer曲線定義之后�����,其技術(shù)上有兩個(gè)假設(shè)前提:

-人不是完美的���,是肯定會(huì)犯錯(cuò)�,所以存在系統(tǒng)性失效

-物質(zhì)本身不是完美的��,所以存在硬件隨機(jī)性失效

以上兩個(gè)前提也是汽車(chē)功能安全所需要考慮的兩大失效類(lèi)型����。

1.2 汽車(chē)預(yù)期功能安全的歷史

伴隨著汽車(chē)智能化浪潮,隨著SAE在2016年對(duì)智能汽車(chē)分級(jí)以來(lái)����,汽車(chē)的預(yù)期功能安全隨之誕生�����,這個(gè)概念源之于

-電子電器系統(tǒng)自身性能缺陷

-電子電器系統(tǒng)自身功能局限

-或

-人的非合理誤用

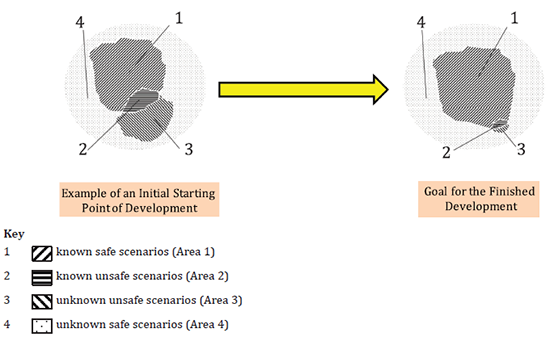

而引起的非合理風(fēng)險(xiǎn)���,在正式發(fā)布的ISO PAS 21448版本中,其本身主要將風(fēng)險(xiǎn)劃分為四個(gè)區(qū)域:

ZONE 1: 已知安全場(chǎng)景

ZONE 2: 已知不安全場(chǎng)景

ZONE 3: 未知不安全場(chǎng)景

ZONE 4: 未知安全場(chǎng)景

如上四個(gè)區(qū)域���,預(yù)期功能安全的目標(biāo)是將ZONE2和ZONE的風(fēng)險(xiǎn)降低到可以接受的低水平���。從目前主流的方法來(lái)說(shuō),預(yù)期功能安全主要的做法是:

-增強(qiáng)單個(gè)電子電器系統(tǒng)的可靠性

-增強(qiáng)單個(gè)電子電器系統(tǒng)的質(zhì)量

-增強(qiáng)場(chǎng)景的仿真��、虛擬���、模擬路試等

-增強(qiáng)人工智能等非線性算法的應(yīng)用�����,降低誤報(bào)率(這塊可以參考關(guān)于人工智能算法或神經(jīng)網(wǎng)絡(luò)分析文章)

-增強(qiáng)人機(jī)交互系統(tǒng)可信性及人誤用概率降低

-etc

1.3 信息安全的歷史

信息安全本身存在的有兩個(gè)前提:

-世界上存在有攻擊資產(chǎn)的人:系統(tǒng)外或資產(chǎn)外肯定存在外部威脅和攻擊(可以有形和無(wú)形)

-資產(chǎn)保護(hù)體系不能100%防御:資產(chǎn)所在系統(tǒng)內(nèi)在防控設(shè)計(jì)體系不完美

上述兩個(gè)假定是整個(gè)信息安全的前提���,而信息安全的歷史可以追溯到公元前古羅馬愷撒大帝時(shí)期���,彼時(shí)出現(xiàn)的愷撒密碼是一種替換加密的技術(shù)���,明文中的所有字母都在字母表上向后(或向前)按照一個(gè)固定數(shù)目進(jìn)行偏移后被替換成密文�。例如����,當(dāng)偏移量是3的時(shí)候,所有的字母A將被替換成D�,B變成E,以此類(lèi)推���。

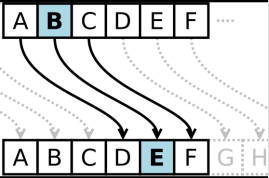

由于上述單表密碼通過(guò)概率的方式及其容易就被破解��,16世紀(jì)時(shí)�,亨利3世改進(jìn)了單表加密的愷撒密碼體制�,形成了維吉尼亞密碼體制,這以后密碼正式進(jìn)入了多表密碼體制的時(shí)代����,在隨后的美國(guó)南北戰(zhàn)爭(zhēng),多表替代體制大放異彩�,Vigenere密碼和Beaufort密碼是多表代替密碼的典型例子。與此同時(shí)�,密碼破譯技術(shù)也在飛速進(jìn)步�����。W.Firedman在1918年所做的使用重合指數(shù)破譯多表密碼成為密碼學(xué)上的里程碑���。在1949年C.Shannon的《保密系統(tǒng)的通信理論》發(fā)表在了貝爾系統(tǒng)雜志上,一方面把密碼學(xué)從藝術(shù)提升到了科學(xué)�,另一方面也標(biāo)志著表替代體制密碼的結(jié)束。

在上述文章發(fā)布25年后���,1977年美國(guó)國(guó)家標(biāo)準(zhǔn)局首次公布了數(shù)據(jù)加密標(biāo)準(zhǔn)DES用于非軍事的國(guó)家機(jī)關(guān)���,在當(dāng)時(shí)這一體制是牢不可破的,1984年���,美國(guó)總統(tǒng)頒布法令�����,NSA每隔5年來(lái)重新評(píng)定DES安全性�����。1998年��,NSA正式放棄DESS加密算法��,而征求AES加密算法����。

與此同時(shí)�����,在70年代中期Diff-Hellman率先提出公鑰密碼的構(gòu)想����,之后Ron Rivest、Adishamirh和LenAdleman 3人開(kāi)創(chuàng)了RSA算法為公鑰體系打下堅(jiān)實(shí)基礎(chǔ)���。在這之后幾十年�,以RSA為起點(diǎn)�,密碼學(xué)已經(jīng)不僅僅是通訊加密的研究,也逐步擴(kuò)展到數(shù)據(jù)完整性���、數(shù)據(jù)簽名等研究���,同時(shí)數(shù)據(jù)安全也越來(lái)越成為信息安全的核心內(nèi)容��。

時(shí)間進(jìn)入現(xiàn)代��,人們對(duì)信息安全的需求不僅僅是密碼信息保護(hù)了�����。1992年8月Ronald L.Rivest向IEIF提交了一份重要文件�,其中說(shuō)明了信息數(shù)字簽名的看法����,并且提出了MD5,此后MD5廣泛應(yīng)用于文件完整性檢查諸如下載文件的完整性檢查等�����,然而隨著碰撞技巧提升�,2004年王小云證明MD5數(shù)字簽名算法可以產(chǎn)生碰撞。而2007年�,Marc Stevens等人進(jìn)一步指出通過(guò)偽造軟件簽名,可重復(fù)性攻擊MD5算法���。從而MD5-128分組已被攻破��,此時(shí)NIST開(kāi)始公布SHA的算法��,使得分組達(dá)到160位最小����。

現(xiàn)代計(jì)算機(jī)網(wǎng)絡(luò)安全已經(jīng)逐步形成了數(shù)字簽名、網(wǎng)絡(luò)防欺騙����、訪問(wèn)控制等多種安全體制和安全服務(wù)���。由于IP正要過(guò)度到IPV6��,因而安全問(wèn)題還將不斷出現(xiàn)在人們的面前��,人們會(huì)越來(lái)越明白計(jì)算機(jī)很脆弱���。

近年來(lái),隨著時(shí)間推移��,與計(jì)算機(jī)網(wǎng)絡(luò)發(fā)展相對(duì)應(yīng)的�����,汽車(chē)行業(yè)網(wǎng)聯(lián)化趨勢(shì)愈演愈烈后,汽車(chē)信息安全的需求和框架標(biāo)準(zhǔn)也呼之欲出���。

汽車(chē)信息安全的元年顯然是2015年吉普自由光的事件���,自此汽車(chē)信息安全也逐步出現(xiàn)在汽車(chē)研發(fā)人員的視野里面,但目前依然處于起步階段�。我們可以從標(biāo)準(zhǔn)角度來(lái)評(píng)估當(dāng)前的發(fā)展水平。

從2016年SAE發(fā)布的J3061到如今即將發(fā)布的ISO/SAE 21434(預(yù)計(jì)2020年底或2021年初發(fā)布)�,其本身只提供了汽車(chē)信息安全流程管理框架,信息安全防護(hù)的作用的是充分保護(hù)道路車(chē)及車(chē)內(nèi)電子電器組件相關(guān)的資產(chǎn)及功能免受威脅的情況����。

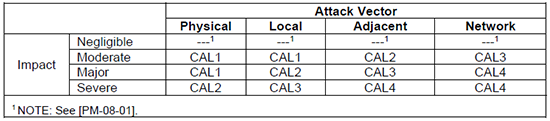

從ISO 21434標(biāo)準(zhǔn)目前DIS版本可以看到,相關(guān)章節(jié)為信息安全CAL等級(jí)的定義提供了參考:

其真正含義是����,當(dāng)某種威脅的攻擊和影響的組合超過(guò)我們所定義的CAL等級(jí)之后,信息安全人員需要采取防御措施或風(fēng)險(xiǎn)轉(zhuǎn)移�、分享等手段降低風(fēng)險(xiǎn)閾值,從而達(dá)到威脅的攻擊影響組合低于某CAL等級(jí)���。

Part2 技術(shù)要點(diǎn)不同

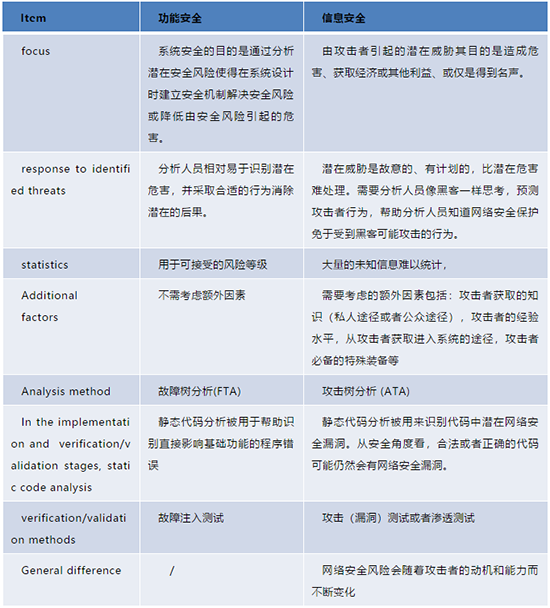

汽車(chē)功能安全及信息安全的開(kāi)發(fā)要點(diǎn)對(duì)比

關(guān)于汽車(chē)功能安全與信息安全�,在 J3061里面其實(shí)有詳細(xì)的描述���,盡管框架基本相同��,但是關(guān)鍵的技術(shù)要點(diǎn)上��,還是有所不同����,為了方便大家理解,我們整理其中要點(diǎn)作為對(duì)比����,具體表格內(nèi)容如下:

Part3 案例分析:激光雷達(dá)

功能安全分析:ISO 26262

安全目標(biāo):防止激光雷達(dá)錯(cuò)誤輸出至下游模塊

安全ASIL:B

FTTI:10s

安全狀態(tài):一旦激光雷達(dá)出現(xiàn)異常輸出���,則直接進(jìn)入待機(jī)模式��,并進(jìn)行輸出值與機(jī)器學(xué)習(xí)典型值比較�����,如果與典型性類(lèi)似����,則在之后恢復(fù)激光雷達(dá)功能

預(yù)期功能安全分析:ISO 21448

造成激光雷達(dá)異常輸出的原因可能有

小目標(biāo)1:環(huán)境因素

小目標(biāo)2:器件可靠性因素

小目標(biāo)3:安全規(guī)格書(shū)不足

小目標(biāo)4:性能不足或功能缺陷

小目標(biāo)5:信息安全類(lèi)攻擊

以上去找尋各個(gè)可能���,舉例子�,查出因?yàn)榄h(huán)境因素因?yàn)樘鞖庠蚣碍h(huán)境因素欠佳,造成此類(lèi)異常���,而后分解到硬件傳感器的時(shí)間���,這一塊不要和功能安全耦合在一起,分開(kāi)獨(dú)立進(jìn)行�����,降低sotif風(fēng)險(xiǎn)即可�����,和ftti關(guān)系不大�。

信息安全分析:ISO 21434

黑客攻擊激光雷達(dá),明顯完整性和保密性做的不好�。然而雖然激光雷達(dá)是safety相關(guān),但等級(jí)不高��,整車(chē)上域控制器前端做重點(diǎn)防護(hù)即可��,在激光雷達(dá)上用速度比較快的加密算法以及通訊以太網(wǎng)app層�����,datalink層增加即可。

硬件上做好HSM很關(guān)鍵�,最重要也有增加trustedanchor,來(lái)自美國(guó)的做法�����,難度在器件升級(jí)����,以及響應(yīng)速度,基本是做在內(nèi)存以及cpu主通道防護(hù)��。這些影響的是hw的速度�。

Part4 最后的總結(jié)

1. 功能安全與信息安全技術(shù)視角不同���,前者是為了保障功能按照設(shè)計(jì)要求正常進(jìn)行����,盡量減少因系統(tǒng)設(shè)計(jì)問(wèn)題導(dǎo)致的功能失效���,同時(shí)也盡可能的保證功能按照預(yù)期功能實(shí)現(xiàn)���。

2. 信息安全主要防止外界攻擊更注重于在外界攻擊情況下��,可以抵御外界攻擊�,使得系統(tǒng)正常運(yùn)行���,不產(chǎn)生財(cái)產(chǎn)損失�����,同時(shí)不會(huì)對(duì)個(gè)人的隱私和安全造成一定的影響���。

3. 成熟度不同,汽車(chē)功能安全的發(fā)揮已經(jīng)有數(shù)十年的積累�,而汽車(chē)信息安全隨著汽車(chē)技術(shù)發(fā)展,如今依然處于學(xué)術(shù)研究和白帽研究攻擊的階段�。

原文來(lái)源:汽車(chē)信息安全